在当今数字化时代,计算机网络应用软件已成为企业运营、个人通信和社会管理不可或缺的基石。从企业资源规划(ERP)系统、客户关系管理(CRM)平台,到即时通讯工具、在线协作软件,这些应用极大地提升了效率和连接性。随着其复杂性和普及度的增长,它们也成为了网络安全威胁的主要目标。确保计算机网络应用软件的安全,已从一个技术问题上升为关乎业务连续性、数据资产和用户信任的核心战略议题。

一、 计算机网络应用软件面临的主要安全威胁

计算机网络应用软件的安全风险来源广泛,攻击面复杂,主要包括:

- 应用层漏洞:这是最直接的风险点。常见的如SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)、不安全的直接对象引用(IDOR)等。攻击者利用编码缺陷,非法访问、篡改或窃取数据库中的敏感数据。

- 身份验证与授权缺陷:弱密码策略、会话管理不当、权限提升漏洞等,使得攻击者能够冒充合法用户,越权访问未授权的功能或数据。

- 软件供应链攻击:应用软件依赖大量的第三方库、框架和开源组件。这些组件中的漏洞(如Log4j事件)可能被植入恶意代码,从而“污染”整个应用,造成大规模影响。

- API安全风险:现代应用大量使用API进行内部微服务通信或对外提供服务。不安全的API可能暴露过多的数据、缺乏速率限制或存在认证缺陷,成为数据泄露的便捷通道。

- 配置错误与部署疏忽:生产环境中使用默认配置、开启不必要的服务端口、错误配置的云存储权限等,都可能为攻击者打开方便之门。

- 社会工程学与内部威胁:通过网络钓鱼邮件诱骗员工泄露凭证,或内部人员恶意操作,都能绕过许多技术防护措施,直接危及应用安全。

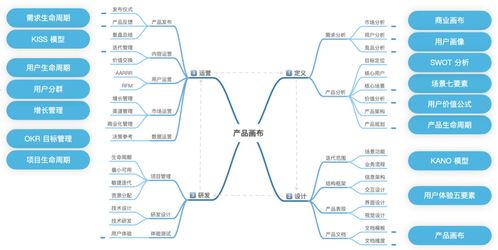

二、 构建纵深防御的安全防护策略

应对上述威胁,需要采取多层次、纵深防御的综合策略,将安全融入软件生命周期的每个阶段。

1. 安全开发生命周期(SDLC)

- 需求与设计阶段:明确安全需求,进行威胁建模,识别潜在威胁并设计相应的安全控制措施。

- 编码阶段:遵循安全编码规范(如OWASP Top 10指南),使用静态应用程序安全测试(SAST)工具在早期发现代码漏洞。

- 测试阶段:结合动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST)和渗透测试,模拟攻击者行为验证应用防护能力。

- 部署与运维阶段:确保环境安全配置,定期进行漏洞扫描和补丁管理。

2. 强化身份与访问管理(IAM)

- 实施多因素认证(MFA),尤其是对特权账户和敏感操作。

- 遵循最小权限原则,确保用户和进程只拥有完成其任务所必需的最低权限。

- 采用零信任架构,不默认信任网络内外的任何用户或设备,持续进行验证。

3. 数据保护

- 对敏感数据(无论是存储态还是传输态)实施强加密。

- 实施数据分类和脱敏策略,确保测试和开发环境不使用真实生产数据。

4. 网络安全防护

- 在网络边界部署下一代防火墙(NGFW)、Web应用防火墙(WAF),以识别和阻断应用层攻击。

- 使用入侵检测与防御系统(IDS/IPS)监控异常流量。

- 对API实施专门的安全网关管理,进行认证、授权、限流和监控。

5. 持续监控与响应

- 建立安全信息和事件管理(SIEM)系统,集中收集和分析日志,实现实时威胁检测。

- 制定详尽的安全事件应急响应计划,并定期演练,确保在遭受攻击时能快速遏制和恢复。

6. 安全意识与培训

- 定期对开发、运维及所有员工进行安全意识培训,使其能够识别钓鱼攻击等社会工程学威胁,并理解基本的安全操作规程。

三、 未来展望

随着云计算、物联网、人工智能的深度融合,计算机网络应用软件将变得更加动态和分布式。未来的安全重点将向“左移”(更早介入开发)和“右移”(更注重运行时保护)扩展。DevSecOps文化将促使安全团队与开发、运维团队更紧密协作。基于人工智能的自动化威胁检测与响应,以及对软件物料清单(SBOM)的强制要求以管理供应链风险,将成为新的安全实践标准。

计算机网络应用软件的安全是一个持续演变的战场,没有一劳永逸的解决方案。它要求组织从技术、流程和人员三个维度协同发力,构建主动、智能、弹性的安全防御体系,方能在享受数字化便利的有效抵御层出不穷的网络威胁,保障数字资产的核心价值。