引言:国防数字化转型的基石

在当今以信息技术为主导的军事竞争格局下,软件能力已成为国防系统的核心战斗力。美国国防部(DoD)深刻认识到,传统的、冗长的软件采办与开发周期无法满足快速演变的威胁环境与作战需求。为此,DoD大力推行并标准化了企业DevSecOps参考设计,旨在将开发(Development)、安全(Security)与运维(Operations)无缝融合,实现安全左移、持续交付与敏捷响应。这一框架对于高度复杂、对安全性、可靠性和实时性要求极致的计算机网络应用软件(如指挥控制系统、情报分析软件、网络安全防御平台等)的构建与运维具有革命性意义。

核心原则与设计理念

DoD企业DevSecOps参考设计并非单一工具链,而是一套完整的文化、实践与自动化框架。其核心原则包括:

- “安全即代码”与左移:将安全要求内嵌于开发流程的每一步,从需求设计、代码编写到构建部署,安全测试自动化并行,而非项目尾声的独立阶段。对于网络应用软件,这意味着漏洞扫描、合规检查(如STIGs)与依赖分析在流水线中实时完成。

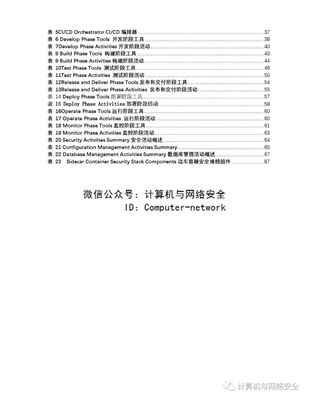

- 自动化与持续一切:通过高度自动化的流水线,实现持续集成(CI)、持续交付/部署(CD)、持续安全与持续监控。网络应用软件的每一次变更都可快速、可靠地通过标准化管道交付至从开发到生产的各类环境。

- 协作与共享责任:打破开发、安全与运维团队间的壁垒,形成跨职能团队,共同对软件的全生命周期负责。这对于需要网络工程师、软件开发者和安全专家紧密协作的复杂应用至关重要。

- 基于授权的开发与平台即服务:DoD提倡通过提供标准化的、安全的“平台即服务”(PaaS)或容器化平台(如基于Kubernetes的“平台一号”),赋能开发团队自主部署与运维,同时确保底层基础架构符合安全与合规基准。

- 度量和反馈循环:建立全面的监控和可观测性体系,收集软件在运行环境中的性能、安全日志和用户行为数据,并快速反馈至开发端,驱动持续改进。

在计算机网络应用软件中的关键实施领域

将DevSecOps应用于网络应用软件,需重点关注以下环节:

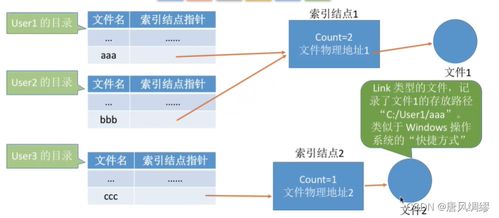

- 安全软件供应链:网络应用软件依赖大量开源与第三方组件。参考设计强调使用软件物料清单(SBOM),对组件进行持续漏洞管理,并采用可信的制品仓库,确保从代码到部署镜像的完整链条可追溯、可验证。

- 动态与自适应安全:在CI/CD管道中集成动态应用安全测试(DAST)、交互式应用安全测试(IAST)以及针对网络协议的模糊测试。部署后,应用需具备运行时自我保护(RASP)能力,并能与网络安全工具(如SIEM、防火墙)联动,实现威胁实时响应。

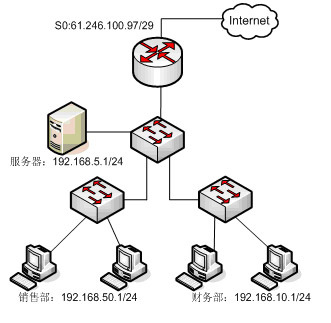

- 基础设施即代码(IaC)与不可变基础设施:网络应用的运行环境(服务器、网络配置、负载均衡策略)全部通过代码(如Terraform、Ansible)定义和管理,确保环境的一致性、可重复性及快速回滚能力。任何变更都通过流水线审批和部署。

- 机密计算与零信任架构集成:对于处理敏感任务的网络应用,需在设计和部署中融入零信任原则。这包括微服务间的双向TLS认证、细粒度访问控制,以及利用机密计算技术保护运行中的敏感数据。DevSecOps流水线需能部署和配置这些安全控制。

- 合规性自动化:国防软件必须符合严格的监管框架(如RMF)。参考设计推动将合规性要求(如NIST控制项)转化为可自动执行的代码检查、配置基准和持续监控规则,使“合规即代码”成为现实,极大缩短授权运营(ATO)周期。

挑战与应对

尽管前景广阔,但在国防网络应用软件中实施企业DevSecOps仍面临挑战:

- 文化遗产与组织壁垒:传统的瀑布式开发和孤岛式团队结构是最大障碍。需要高层推动、持续培训和文化变革。

- 遗留系统集成:如何将新型DevSecOps开发的云原生应用与现有关键任务遗产系统安全集成,需要创新的架构模式(如绞杀者模式)和API管理策略。

- 工具链的安全与认证:整个CI/CD工具链本身必须满足国防安全要求,在加速交付的同时不能成为新的攻击面。

启示与结论

美国国防部企业DevSecOps参考设计为构建面向未来的、高韧性的国防计算机网络应用软件提供了清晰的蓝图。其精髓在于:将安全内化为速度的赋能者,而非阻碍;通过自动化与协作,将软件从周期性的“产品”转变为持续演进的“服务”。

对于任何从事关键领域复杂软件研发的组织而言,其启示是深远的:成功不仅取决于引入先进工具,更取决于拥抱协同文化、实施端到端自动化,并将安全思维贯穿于从架构设计到运维监控的每一个环节。在瞬息万变的网络空间,能够安全、快速、可靠地交付和演进软件能力,本身就是一种至关重要的战略优势。